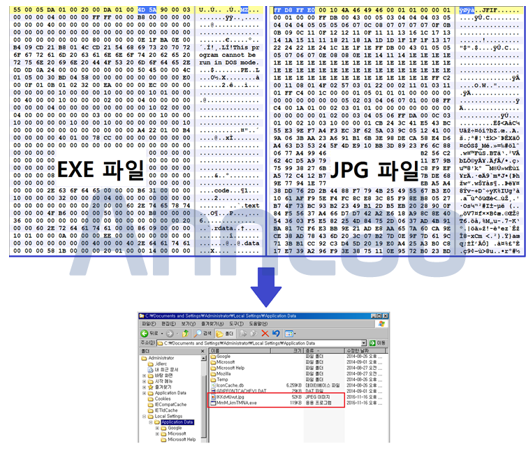

닷넷프레임워크(.NET Framework)로 제작된 trump.scr 악성코드는

<C:\Documents and Settings\Administrator\Local

Settings\Application Data\> 경로에 [그림 2]과 같이 이미지 파일(jpg)와

실행파일(exe) 등 2개의 파일을 생성한다.

[그림 2] trump.scr 실행 시 생성되는 파일(EXE, JPG)

이렇게 추가로 생성된 파일 중 MmM_kmTMNA.exe는 윈도우(Windows) OS의 정상

프로세스인 script.exe를 이용하여 악성 vbs파일을 실행시킨다. 이 악성 vbs 파일은 특정한

경로에 rytr5674657gfhgjgj.eXe 파일을 생성하는데, 이 파일은 예전부터 지속적으로

유포되고 있는 Xtreme RAT 악성코드이다.

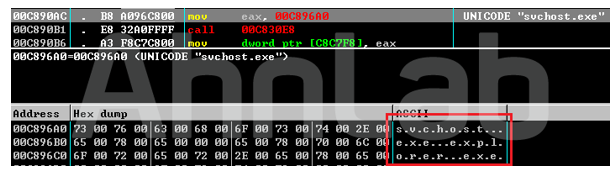

[그림 3] Xtreme RAT 악성코드

이 악성코드는 사용자 시스템 내의 각종 정보를 수집하고 네트워크 연결을 통해 공격자가 시스템을 원격

조정하는 등의 악성 행위를 할 것으로 추정된다.

V3 365 클리닉, V3 IS/ES 등 V3 제품에서는 해당 악성코드를 다음과 같은 진단명으로

탐지하고 있다.

<V3 제품군의 진단명>

Trojan/Win32.Xtreme (2016.11.16.07)

Trojan/Win32.Generic (2014.06.25.00)

Backdoor/Win32.Xtreme (2012.08.10.03)

많은 사람들의 관심이 집중된 것은 해커들의 관심을 끌기 마련이다. 사회적인 이슈 등 사람들의 호기심을

자극하는 파일명 또는 메일 제목 등을 이용하는 사회공학기법은 나날이 교묘해지고 있다. 사회공학기법에

의한 악성코드 감염 등 피해를 예방하기 위해서는 출처가 불분명한 파일 또는 이메일은 다운로드하거나

열어보지 않도록 주의해야 한다. 또한 PC의 OS 및 주요 프로그램의 최신 보안 업데이트를 적용해

취약점을 이용한 악성코드 감염을 예방하고 설치한 백신의 엔진 버전을 항상 최신으로 유지해 신•변종

악성코드에 의한 피해를 최소화하는 습관이 필요하다.

[출처 : 안랩((www.ahnlab.com)]